近期接连发生的六起Telegram账号盗号事件,让我彻底刷新了对传统盗号手段的认知。过去,攻击者常通过拦截短信验证码或诱导用户泄露验证码的方式劫持账号,用户只需定期检查**“登录设备列表”便可及时发现风险。

然而,如今攻击者已升级技术手段,通过代理服务器渗透**实现对受害者设备的远程隐形控制。这种攻击方式极具隐蔽性和危险性。

一、攻击特征:隐蔽到几乎“无迹可寻”

不同于传统的直接登录账号,攻击者并不在Telegram后台留下“陌生设备”登录记录,而是通过操控用户设备上的代理连接来中转Telegram流量,实现间接控制:

-

设备列表无异常:用户在“活跃会话”中无法看到陌生设备,难以及时发现异常登录。

-

盾牌图标成唯一线索:Telegram界面左下角会出现一个“盾牌图标”,提示当前正在通过代理服务器连接。许多用户忽略这一标识,导致账号在长时间内被“悄悄接管”。

二、技术原理推测:流量劫持+会话密钥窃取

综合分析,这类攻击可能通过以下途径实现:

-

钓鱼Wi-Fi注入代理配置:攻击者在公共Wi-Fi或伪装热点中注入代理设置,用户无感知情况下被劫持网络流量。

-

恶意软件植入系统代理:安装恶意APP、破解软件或浏览器插件后,设备系统级代理配置被篡改。

-

供应链攻击:通过攻击第三方软件供应链,将恶意代理配置“预置”在设备或应用中。

通过上述手段,攻击者可中转Telegram流量,从而窃取会话密钥,实现对账号的长期掌控。

三、风险评估:远程“控号”时代的来临

-

持久化控制:一旦代理配置被植入,攻击者无需重复获取验证码,即可持续监控与操控受害者账号。

-

无感知入侵:常规“检查登录设备”策略几乎失效,用户难以察觉账号异常。

-

跨平台同步风险:Telegram支持多端同步,代理控制一旦生效,攻击者可轻松将控制范围扩展至所有终端。

四、防御方案:多层防护必不可少

-

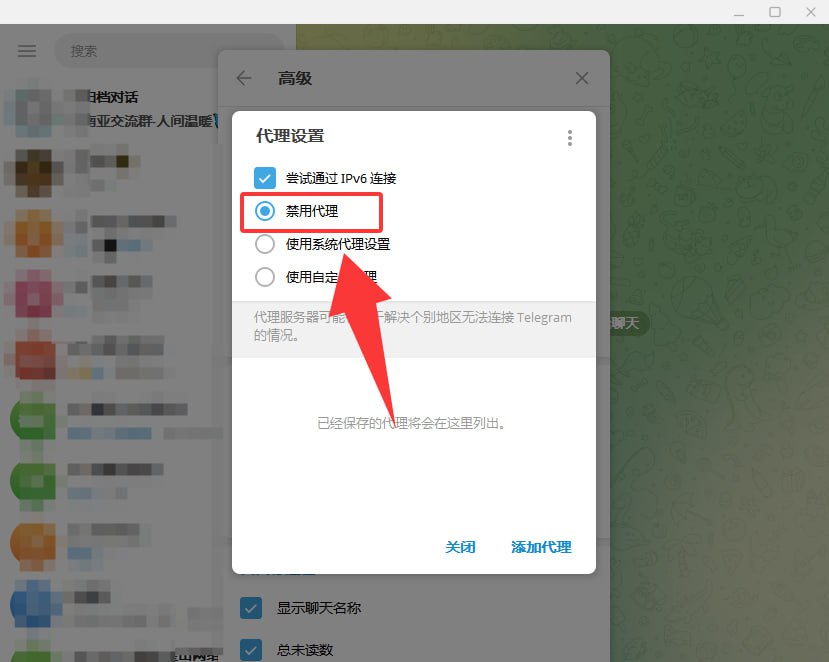

立即排查代理设置

-

打开 Telegram → 设置 → 数据与存储 → 代理

-

删除所有未知来源的 SOCKS5/HTTP 代理项

-

禁用所有代理连接

-

-

关注盾牌图标

-

左下角盾牌是当前代理状态的唯一提示,发现异常立即断开网络并排查设备。

-

-

启用两步验证(2FA)

-

进入设置 → 隐私与安全 → 两步验证,设置复杂密码作为最后防线。

-

-

全盘查杀与网络隔离

-

发现异常代理配置后立即断网并使用专业杀毒软件深度扫描。

-

五、结语:安全意识比工具更重要

这类攻击的可怕之处,在于它突破了传统账号安全逻辑,利用“代理劫持”绕过了验证码和设备监控机制,让用户在毫无察觉的情况下失去对账号的控制权。

随着攻击技术的发展,单靠“验证码”和“设备列表”已无法保障Telegram账号安全,唯有提升安全意识、定期审查代理和网络环境,才能真正降低风险。

特别提醒:看到左下角盾牌图标,不要忽视——那可能意味着你的账号正被“隔空操控”。